DDoS là gì? Nguyên nhân và cách hoạt động của DDoS attack

Trong kỷ nguyên số, khi website được ví như mặt tiền của mọi doanh nghiệp trên Internet thì DDoS chính là nỗi ám ảnh lớn nhất của các quản trị viên hệ thống. Chỉ với một đợt tấn công DDoS, một trang web đang hoạt động bình thường có thể bị đánh sập hoàn toàn trong vài giây, gây thiệt hại hàng tỷ đồng và làm xói mòn lòng tin của khách hàng. Vậy thực chất DDoS là gì và tại sao nó lại có sức tàn phá khủng khiếp đến thế? Trong bài viết này, chúng ta sẽ cùng giải mã cơ chế của các cuộc DDoS attack và tìm ra giải pháp bảo vệ tối ưu nhất.

Tấn công DDoS là gì?

Tấn công DDoS (distributed denial-of-service) là hành vi tấn công có chủ đích nhằm làm gián đoạn lưu lượng truy cập bình thường của một máy chủ, dịch vụ hoặc mạng bằng cách làm quá tải mục tiêu hoặc hạ tầng xung quanh với một lượng lớn lưu lượng Internet.

Các cuộc tấn công DDoS đạt hiệu quả bằng cách sử dụng nhiều hệ thống máy tính đã bị xâm nhập làm nguồn phát tán lưu lượng tấn công. Những thiết bị bị khai thác có thể bao gồm máy tính và các tài nguyên kết nối mạng khác như thiết bị IoT.

DDoS attack hoạt động như thế nào?

Cách thức hoạt động của DDoS attack không phải là một cú đánh mạnh, mà là một cơn lũ dữ dội được điều khiển có chủ đích. Thay vì tấn công trực diện bằng một nguồn duy nhất, kẻ tấn công huy động hàng trăm, thậm chí hàng triệu thiết bị để cùng lúc gửi yêu cầu đến mục tiêu, khiến hệ thống bị quá tải.

1. Xây dựng mạng botnet (đội quân ngầm)

Để thực hiện DDoS attack, kẻ tấn công không sử dụng một máy tính duy nhất vì nó rất dễ bị chặn. Thay vào đó, chúng tạo một mạng lưới các thiết bị bị chiếm quyền điều khiển, gọi là botnet:

- Lây nhiễm: Kẻ tấn công phát tán phần mềm độc hại qua email rác, trang web lừa đảo hoặc lỗ hổng bảo mật.

- Kiểm soát: Các thiết bị từ máy tính cá nhân, điện thoại thông minh cho đến các thiết bị như camera an ninh, tủ lạnh thông minh, router sau khi nhiễm mã độc sẽ trở thành một bot.

- Tập hợp: Lúc này, kẻ tấn công trở thành botmaster, nắm giữ hàng ngàn, thậm chí hàng triệu thiết bị trong tay để sẵn sàng khai hỏa.

2. Kích hoạt cuộc tấn công

Sau khi mạng lưới botnet đã sẵn sàng, kẻ tấn công sẽ gửi lệnh từ xa đến tất cả các bot cùng một lúc. Điểm nguy hiểm của DDoS attack là mỗi thiết bị trong botnet có thể là một địa chỉ IP hợp lệ trên khắp thế giới, khiến hệ thống phòng thủ của doanh nghiệp khó phân biệt đâu là khách hàng thật và đâu là kẻ tấn công.

3. Làm tê liệt hệ thống mục tiêu

Mỗi đợt DDoS attack sẽ nhắm vào một lớp cụ thể trong kiến trúc mạng để gây tắc nghẽn:

- Làm tràn băng thông: Botnet gửi một lượng dữ liệu khổng lồ khiến đường truyền Internet của máy chủ bị nghẹt cứng. Giống như việc hàng triệu chiếc xe cùng đổ ra một con đường nhỏ vào giờ cao điểm, khiến không ai có thể di chuyển được.

- Khai thác tài nguyên hệ thống: Cuộc tấn công sẽ buộc máy chủ phải xử lý hàng triệu yêu cầu kết nối ảo (như SYN Flood). Máy chủ sẽ lãng phí toàn bộ tài nguyên CPU và RAM để phản hồi các yêu cầu này cho đến khi cạn kiệt và tự sập.

- Tấn công tầng ứng dụng: Đây là hình thức DDoS attack tinh vi nhất, nhắm trực tiếp vào các tính năng cụ thể trên website (chức năng tìm kiếm hoặc thanh toán) để làm quá tải cơ sở dữ liệu.

Sự khác biệt giữa DoS và DDoS

Nhiều người thường nhầm lẫn giữa DoS và DDoS vì chúng đều có chung mục đích là làm tê liệt hệ thống. Tuy nhiên, về bản chất vận hành, đây là hai cấp độ tấn công hoàn toàn khác nhau. Nếu DoS chỉ là cuộc tấn công đơn lẻ từ một nguồn duy nhất, thì DDoS lại là một biến thể tinh vi và khó đối phó hơn gấp nhiều lần.

|

Tiêu chí |

DoS (Denial of Service) | DDoS (Distributed Denial of Service) |

|

Khái niệm |

Tấn công từ chối dịch vụ từ một nguồn duy nhất | Tấn công từ chối dịch vụ từ nhiều nguồn phân tán |

|

Quy mô tấn công |

Nhỏ, giới hạn | Rất lớn, có thể lên đến hàng triệu thiết bị |

|

Nguồn tấn công |

Một máy tính hoặc một IP | Mạng botnet gồm nhiều thiết bị (PC, server, IoT) |

|

Mức độ nguy hiểm |

Thấp hơn, dễ kiểm soát | Rất nguy hiểm, có thể làm sập hệ thống lớn |

|

Khả năng phát hiện |

Dễ phát hiện do chỉ có một nguồn | Khó phát hiện vì nhiều IP khác nhau |

|

Ví dụ |

Một máy gửi request liên tục để làm nghẽn server | Hàng nghìn máy cùng gửi request gây “bão traffic” |

Các loại hình tấn công DDoS phổ biến hiện nay

Các cuộc tấn công DDoS ngày nay đã tiến hóa lên một tầm cao mới với sự hỗ trợ của trí tuệ nhân tạo và mạng lưới IoT khổng lồ. Hacker không chỉ nhắm vào băng thông mà còn khai thác triệt để những lỗ hổng nhỏ nhất trong giao thức mạng và tầng ứng dụng.

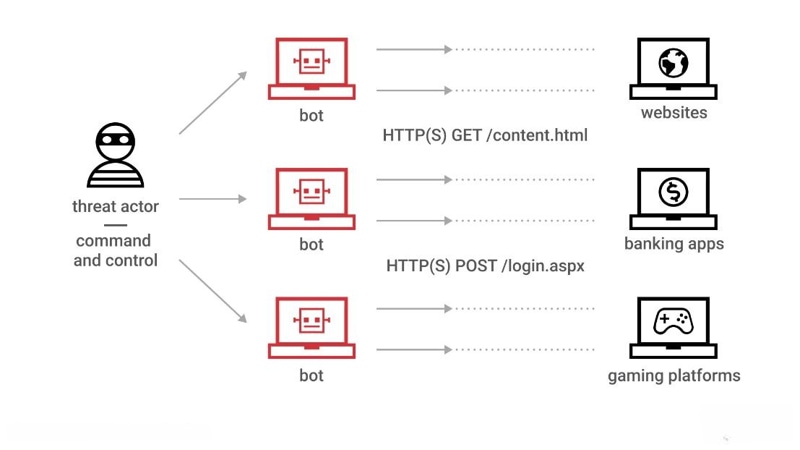

1. HTTP Flood (Tấn công tầng ứng dụng)

Đây là loại hình tấn công DDoS tinh vi nhất, nhắm trực tiếp vào lớp application layer của mô hình OSI. Thay vì đánh phá hạ tầng mạng, hacker sẽ gửi hàng loạt các yêu cầu HTTP mô phỏng hành vi của người dùng thật. Mục tiêu là làm cạn kiệt tài nguyên máy chủ web cho đến khi nó không thể phản hồi yêu cầu từ khách hàng thực sự. Vì các yêu cầu này trông rất hợp lệ, nên khi phân lọc và ngăn chặn HTTP Flood là một thách thức lớn đối với các hệ thống bảo mật thông thường.

2. SYN Flood (Khai thác quá trình bắt tay TCP)

SYN Flood là một kiểu tấn công DDoS kinh điển nhắm vào giao thức kết nối. Kẻ tấn công gửi liên tục các gói tin yêu cầu kết nối (SYN) đến máy chủ nhưng cố tình không gửi lại phản hồi xác nhận (ACK) cuối cùng. Điều này khiến máy chủ rơi vào trạng thái chờ đợi vô hạn, làm tiêu tốn bộ nhớ và bảng điều khiển kết nối. Khi số lượng kết nối quá lớn, hệ thống sẽ bị tê liệt và từ chối mọi truy cập mới.

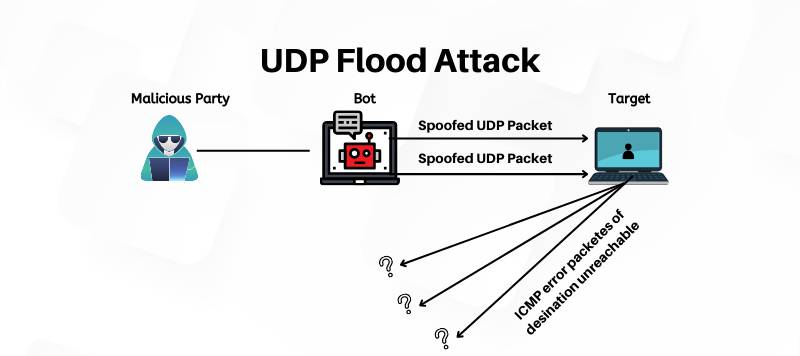

3. UDP Flood (Làm tràn ngập băng thông)

Trong cuộc tấn công DDoS theo kiểu UDP Flood, hacker sẽ gửi một lượng lớn các gói tin UDP (User Datagram Protocol) đến các cổng ngẫu nhiên trên máy chủ. Máy chủ sẽ phải tiêu tốn tài nguyên để kiểm tra ứng dụng tại cổng và gửi lại thông báo lỗi. Quá trình phản hồi liên tục này diễn ra với tốc độ chóng mặt, khiến đường truyền Internet bị nghẽn mạch hoàn toàn và website có thể bị downtime.

4. DNS Amplification (Tấn công khuếch đại)

Đây là hình thức tấn công DDoS tận dụng các máy chủ DNS công cộng. Hacker gửi một yêu cầu truy vấn nhỏ đến DNS server nhưng lại giả mạo địa chỉ IP nguồn là của nạn nhân. Điểm mấu chốt là các DNS server sẽ phản hồi một gói tin có dung lượng lớn gấp hàng chục lần yêu cầu ban đầu về phía máy chủ nạn nhân. Chỉ với một băng thông nhỏ, kẻ tấn công có thể tạo ra một đợt sóng dữ liệu khổng lồ đánh sập mục tiêu trong tích tắc.

5. ICMP Flood (Tấn công bằng Ping)

ICMP Flood (hay Ping Flood) là loại hình tấn công DDoS sử dụng ICMP echo request. Kẻ tấn công huy động mạng lưới Botnet gửi hàng triệu yêu cầu ping đồng thời tới máy chủ nạn nhân. Để duy trì hoạt động, máy chủ buộc phải xử lý và gửi lại các echo reply. Khi lưu lượng này vượt quá khả năng xử lý của card mạng, website sẽ bị cô lập và không thể truy cập.

6. Slowloris (Tấn công duy trì kết nối thấp)

Khác với các đợt tấn công DDoS ồ ạt, slowloris hoạt động một cách âm thầm. Kẻ tấn công mở nhiều kết nối đến máy chủ web nhưng chỉ gửi một phần request và giữ cho các kết nối này ở trạng thái mở lâu nhất có thể bằng cách gửi thêm các header bổ sung theo định kỳ. Cuối cùng, máy chủ sẽ đạt giới hạn tối đa số kết nối đồng thời và không thể phục vụ thêm bất kỳ người dùng nào khác, dù băng thông mạng vẫn trông có vẻ rất bình thường.

Dấu hiệu nhận biết website bị tấn công DDoS

Nhận diện sớm các dấu hiệu bị DDoS là bước quan trọng trong quy trình xử lý sự cố an ninh mạng. Thay vì chờ đợi hệ thống tự phục hồi, quan sát lưu lượng truy cập và các phản hồi từ máy chủ sẽ có thể xác định chính xác liệu website có đang là nạn nhân của một cuộc DDoS hay không.

- Tốc độ truy cập chậm bất thường: Dấu hiệu phổ biến nhất của một cuộc tấn công DDoS là website phản hồi cực kỳ chậm chạp. Nếu nhận thấy các trang web mất hàng phút để tải, hoặc liên tục xoay vòng mà không hiển thị nội dung, thì khả năng cao băng thông máy chủ đang bị chiếm dụng bởi hàng triệu yêu cầu ảo.

- Xuất hiện các lỗi máy chủ: Khi máy chủ web bị quá tải và không thể xử lý thêm yêu cầu, nó sẽ trả về các mã lỗi hệ thống. Đặc biệt, lỗi 503 Service Unavailable hoặc 504 Gateway Timeout là những tín hiệu rõ ràng nhất cho thấy hệ thống đang bị DDoS làm cho tê liệt.

- Kết nối Internet bị gián đoạn cục bộ: DDoS không chỉ nhắm vào mỗi website mà còn làm nghẽn cả hạ tầng mạng tại khu vực đặt máy chủ. Nếu nhận thấy các dịch vụ liên quan (email doanh nghiệp, FTP, cơ sở dữ liệu) đều không thể kết nối, đó là dấu hiệu của một đợt tấn công tổng lực vào băng thông.

Một số vụ tấn công DDoS nổi tiếng

Không chỉ dừng lại ở những lý thuyết khô khan, thực tế đã chứng minh rằng một cuộc tấn công DDoS quy mô lớn có thể khiến cả thế giới Internet bị đình trệ, gây thiệt hại hàng tỷ đô la và làm tê liệt hoạt động của những doanh nghiệp lớn. Bằng cách điểm lại một số vụ tấn công DDoS nổi tiếng, chúng ta sẽ thấy rõ hơn sự tinh vi của tội phạm mạng cũng như mức độ nghiêm trọng mà các doanh nghiệp phải đối mặt.

1. Vụ tấn công vào Google năm 2017

Mặc dù diễn ra vào năm 2017, nhưng phải đến năm 2020 Google mới tiết lộ chi tiết về vụ việc này. Đây được coi là cuộc DDoS có quy mô khủng khiếp nhất từng được ghi nhận.

- Quy mô: Đạt ngưỡng kỷ lục 2.54 Tbps (Terabit trên giây).

- Hình thức: Kẻ tấn công đã sử dụng phương pháp tấn công đa phương thức (Multi-vector) nhắm vào hàng nghìn dải IP của Google cùng một lúc.

- Kết quả: Nhờ hệ thống phòng thủ đa lớp cực kỳ vững chắc, Google đã xử lý đợt tấn công kéo dài suốt 6 tháng này mà không gây ra bất kỳ sự gián đoạn dịch vụ nào đối với người dùng.

2. Vụ tấn công vào GitHub năm 2018

GitHub, nền tảng lưu trữ mã nguồn lớn nhất thế giới, đã trở thành nạn nhân của một vụ tấn công DDoS tinh vi sử dụng kỹ thuật khuếch đại.

- Quy mô: Đạt mức 1.35 Tbps

- Hình thức: Hacker đã lợi dụng các máy chủ memcached (một hệ thống lưu trữ đệm dữ liệu) không được bảo mật. Bằng cách gửi các yêu cầu giả mạo đến các máy chủ này, chúng đã khuếch đại lưu lượng dữ liệu lên gấp 50.000 lần và dội thẳng vào GitHub.

- Kết quả: GitHub đã bị tê liệt trong khoảng 15-20 phút trước khi dịch vụ bảo mật Akamai can thiệp và lọc bỏ lưu lượng độc hại.

3. Vụ tấn công Dyn năm 2016

Dyn năm 2016 là vụ việc chứng minh sức mạnh của mạng lưới thiết bị IoT bị nhiễm mã độc. Dyn là một nhà cung cấp dịch vụ DNS lớn và khi nó bị tấn công, hàng loạt doanh nghiệp lớn khác cũng sụp đổ theo.

- Quy mô: Khoảng 1.2 Tbps.

- Hình thức: Hacker đã sử dụng mã độc Mirai để điều khiển một mạng lưới Botnet khổng lồ gồm camera IP, router và đầu ghi kỹ thuật số của các hộ gia đình.

- Kết quả: Hàng loạt các dịch vụ lớn như Netflix, Twitter, Reddit, Spotify và Amazon đã bị gián đoạn truy cập trên diện rộng tại khu vực Bắc Mỹ và Châu Âu. Vụ việc này đã gióng lên hồi chuông cảnh báo về lỗ hổng bảo mật trên các thiết bị thông minh.

Qua bài viết của Thiết Kế Website 24h, có thể thấy DDoS không còn là chuyện của riêng các tập đoàn công nghệ lớn mà là mối đe dọa đối với bất kỳ website nào trên internet. Dù khó có thể triệt tiêu hoàn toàn, nhưng chủ động trang bị kiến thức về các cuộc tấn công DDoS và áp dụng các giải pháp bảo mật như CDN, WAF sẽ giúp bạn xây dựng một hàng rào phòng thủ vững chắc.

Tham khảo thêm:

![]() Nguyên nhân, cách sửa lỗi trang web không bảo mật

Nguyên nhân, cách sửa lỗi trang web không bảo mật

![]() Backup là gì? Những cách backup dữ liệu website an toàn

Backup là gì? Những cách backup dữ liệu website an toàn

![]() Authentication là gì? Vai trò, phân loại và xu hướng tương lai

Authentication là gì? Vai trò, phân loại và xu hướng tương lai

Bài viết liên quan | Xem tất cả

- Tổng chi phí thiết kế website bao nhiêu tiền?

- Thiết kế website Quận 10, uy tín, chuyên nghiệp, giá rẻ

- Những chức năng cần có trên website thiết bị điện tử

- Thiết kế website xem phim

- JavaScript là gì? Sức mạnh của ngôn ngữ lập trình JavaScript

- Dịch vụ thiết kế website nội thất giá rẻ ở đâu?

- Những chức năng cần có trên website trường học chuyên nghiệp

- Website defacement là gì? Kiến thức cần biết để bảo vệ website

- Những lưu ý đặc biệt khi thiết kế website bán mỹ phẩm

- Nguyên nhân, cách sửa lỗi trang web không bảo mật

- Thiết kế website điện lạnh

- Những chức năng cần có trên website điện thoại

Mobile:

Mobile:  Skype:

Skype:  Zalo:

Zalo: